Fin d’année dernière, un sujet sur un forum a réveillé des geeks et entraîné l’utilisation intensive de proxies et la mise au point de scripts/Docker, un peu à l’arrache faut l’avouer (pas du tout question de DDoS/flooding/SPAM ici). Bref, une fois la hype passée, je m’étais lancé dans la création d’un outil plus propre et fonctionnel et Claude vient de niquer corriger mon code Python en refaisant quasi tout. Je sais toujours pas si je dois m’émerveiller de ses capacités ou de sa propension à me faire passer pour un boulet. Bref.

Du coup, je rends ProxySpin accessible à tous :

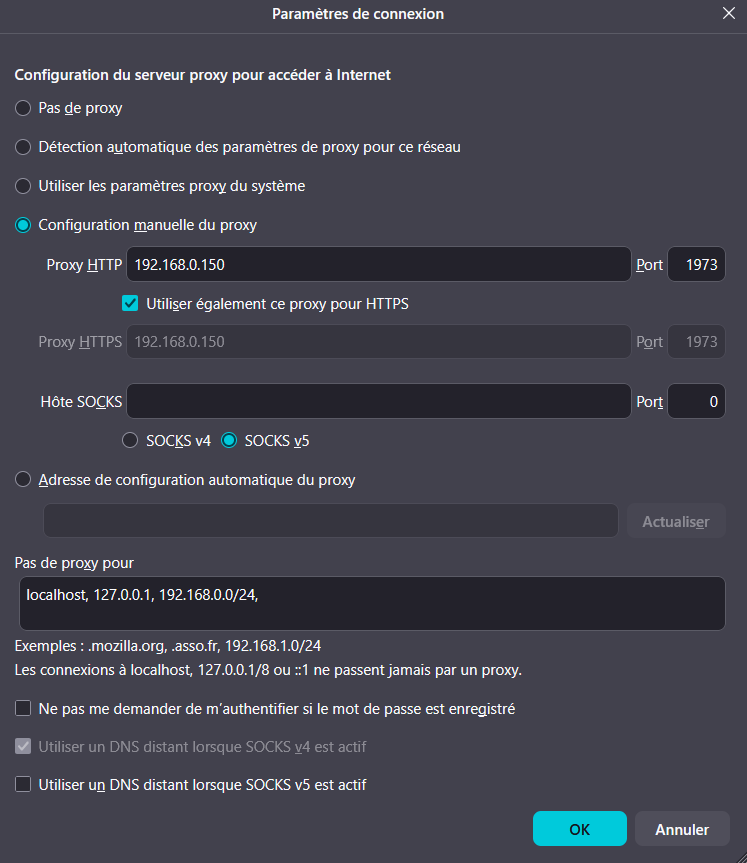

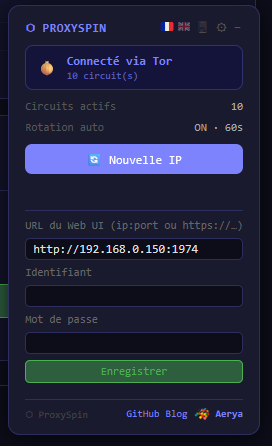

- Proxy rotatif à point d’entrée unique (avec ou sans authentification) : expose un proxy HTTP/HTTPS (CONNECT) capable de distribuer les requêtes sur plusieurs sorties avec rotation d’IP automatique ou manuelle.

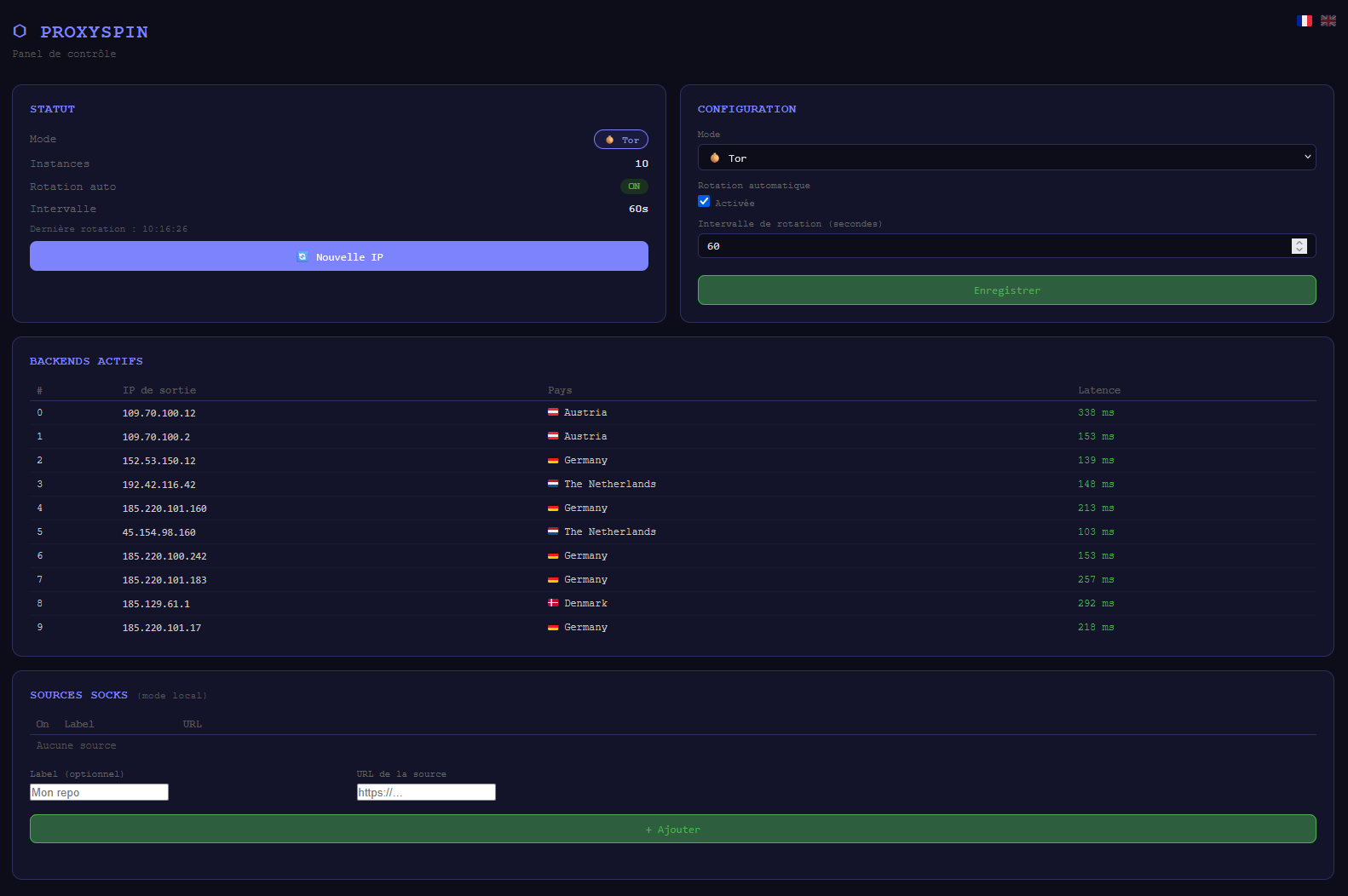

- Support multi-modes :

- mode Tor avec instances indépendantes et circuits isolés

- mode SOCKS4/SOCKS5 basé sur des pools de proxies privés ou distants

- Contrôle temps réel via Web UI + API : gestion dynamique du mode, rotation, intervalle, filtrage pays et sources de proxies sans redéploiement.

- Filtrage géographique et gestion de pool : sélection à chaud des pays disponibles, avec maintien en mémoire du pool complet pour bascule instantanée.

- Intégration navigateur (userscript) : interface embarquée permettant de piloter ProxySpin directement côté client (rotation IP, sélection pays, monitoring).

- Pipeline de mises à jour automatisé :

- rebuild hebdomadaire des composants (Tor, Privoxy, HAProxy, Python)

- mises à jour via Dependabot (base Ubuntu + CI)

- validation systématique via smoke tests à chaque build

J’insiste fortement sur la médiocre qualité des proxies gratuits et cet outil n’est de fait pleinement fonctionnel qu’avec des listes payantes ou privées.

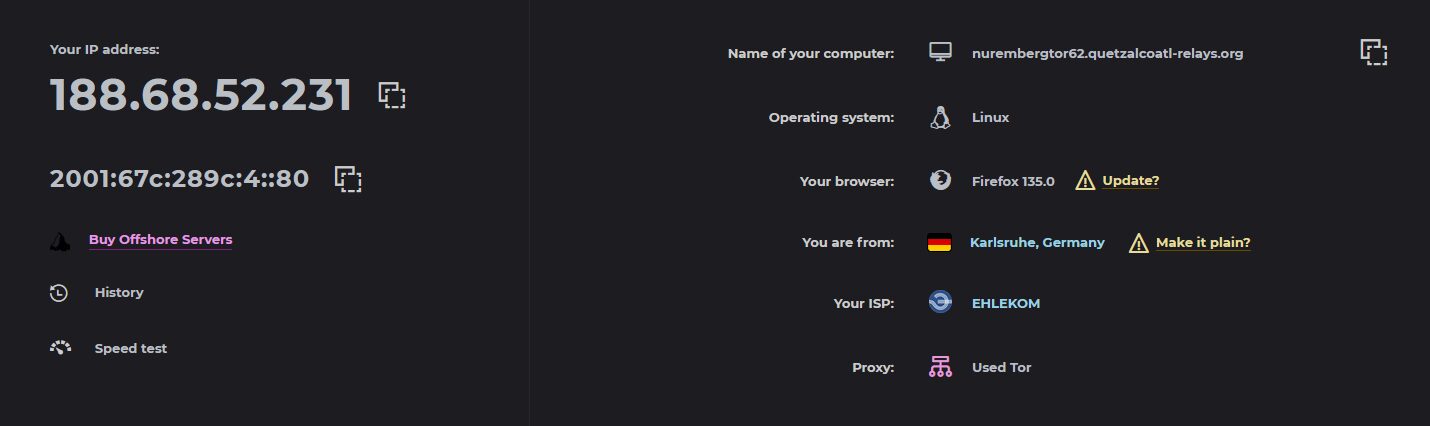

ProxySpin est un outil de rotation de proxies conçu pour améliorer la confidentialité et la gestion des connexions sortantes. Toutefois, il ne garantit en aucun cas un anonymat total.

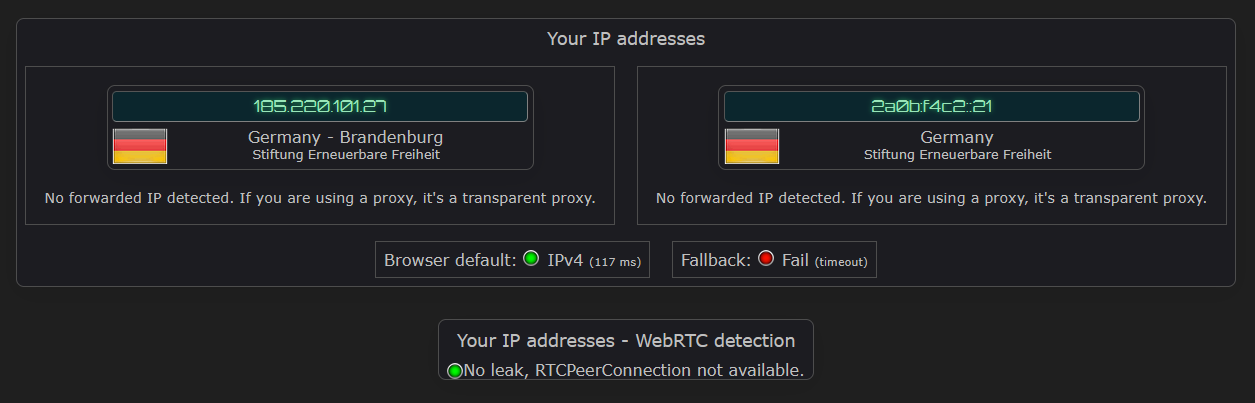

Il s’agit avant tout d’un proxy HTTP/HTTPS avancé, et non d’une solution de sécurité complète. De nombreux facteurs externes peuvent compromettre l’anonymat, notamment la configuration du navigateur, les fuites (WebRTC, DNS), le fingerprinting ou encore le comportement utilisateur.

Même en mode Tor, l’anonymat dépend fortement de l’environnement global d’utilisation.

Rappel utile : Tor n’est PAS à utiliser pour télécharger/visionner des contenus piratés, vous pompez de la bande passante inutilement. Payez-vous une seedbox ou un VPN pour ça.

Liens annexes :

https://nos-oignons.net

https://www.torproject.org

https://snowflake.torproject.org/

https://blog.torproject.org

https://ssd.eff.org/fr/module/guide-pratique-utiliser-tor

https://www.whonix.org

![]()