Qu’on soit curieux, qu’on veuille cracker des apps ou qu’on soit un peu parano comme bibi qui veut vérifier à minima les applications (gratuites ou cerisées) qu’il installe sur AndroidTV/iOS, mobSF est ZE application à auto-héberger.

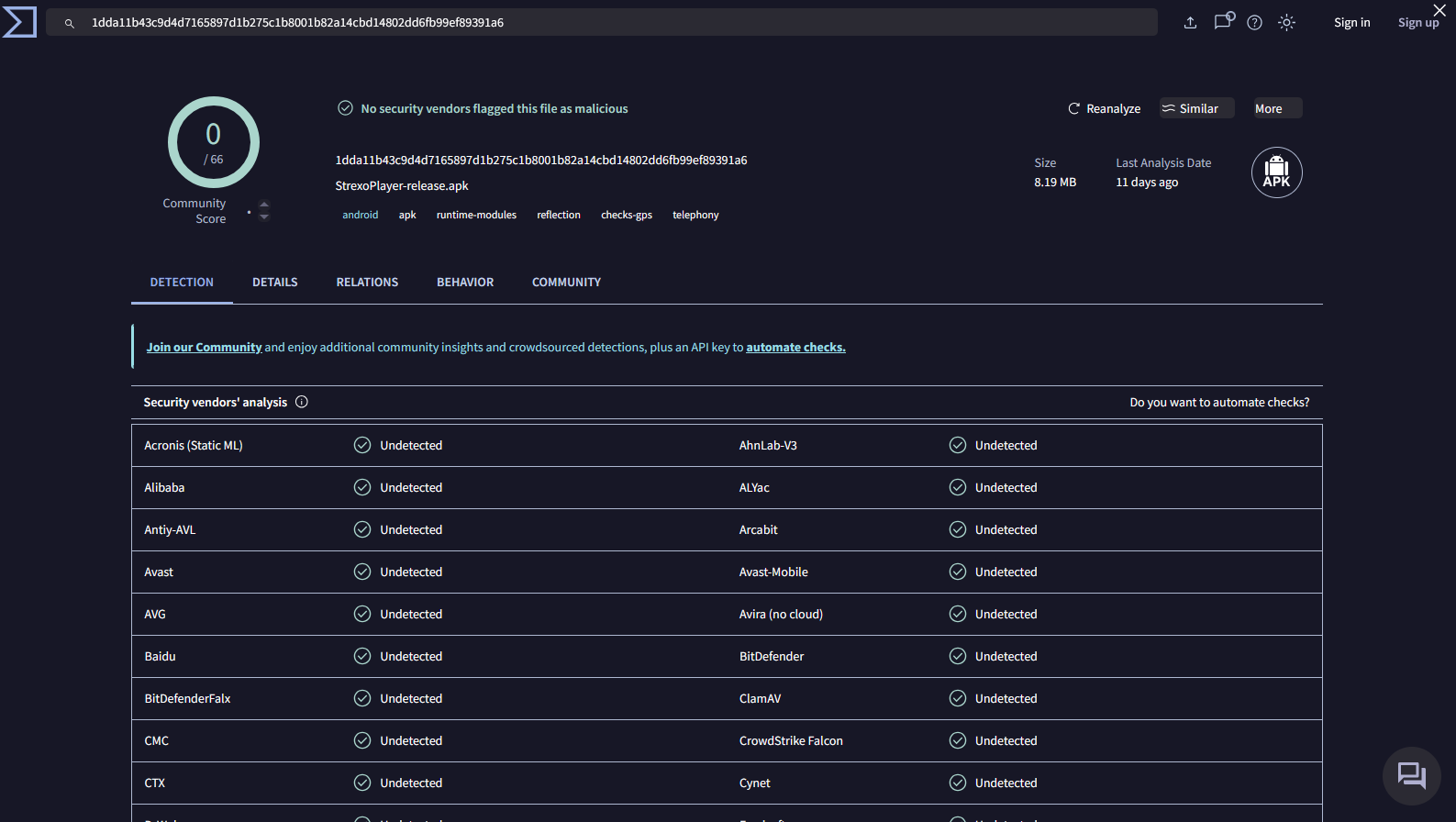

Merci à Phoenix pour la découverte, je ne passe que par VirusTotal avant et c’était léger.

L’outil permet des analyses statiques (comme dans mes exemples) mais aussi dynamiques (dont avec les applications en fonctionnement) s’il est lié à des émulations Android/iOS.

Comme expliqué sur leur GitHub, le Mobile Security Framework (MobSF) est une plateforme de recherche en sécurité dédiée aux applications mobiles sur Android, iOS et Windows Mobile. MobSF peut être utilisé pour divers cas d’usage tels que la sécurité des applications mobiles, les tests d’intrusion (pentesting), l’analyse de malwares et l’analyse de la vie privée.

L’analyseur statique prend en charge les formats populaires d’applications mobiles comme les fichiers APK, IPA, APPX ainsi que le code source.

De son côté, l’analyseur dynamique supporte les applications Android et iOS et propose une plateforme permettant des tests interactifs instrumentés, l’analyse des données à l’exécution ainsi que du trafic réseau. Enfin, MobSF s’intègre facilement dans votre pipeline DevSecOps ou CI/CD grâce à des API REST et des outils en ligne de commande (CLI), ce qui permet d’améliorer votre workflow de sécurité de manière fluide et efficace.

Pour l’installer, soit on suit leur documentation soit on personnalise le compose qu’on lance par exemple avec Dockge Enhanced \o/

docker pull opensecurity/mobile-security-framework-mobsf:latest

docker run -it --rm -p 8000:8000 opensecurity/mobile-security-framework-mobsf:latest

# Default username and password: mobsf/mobsf

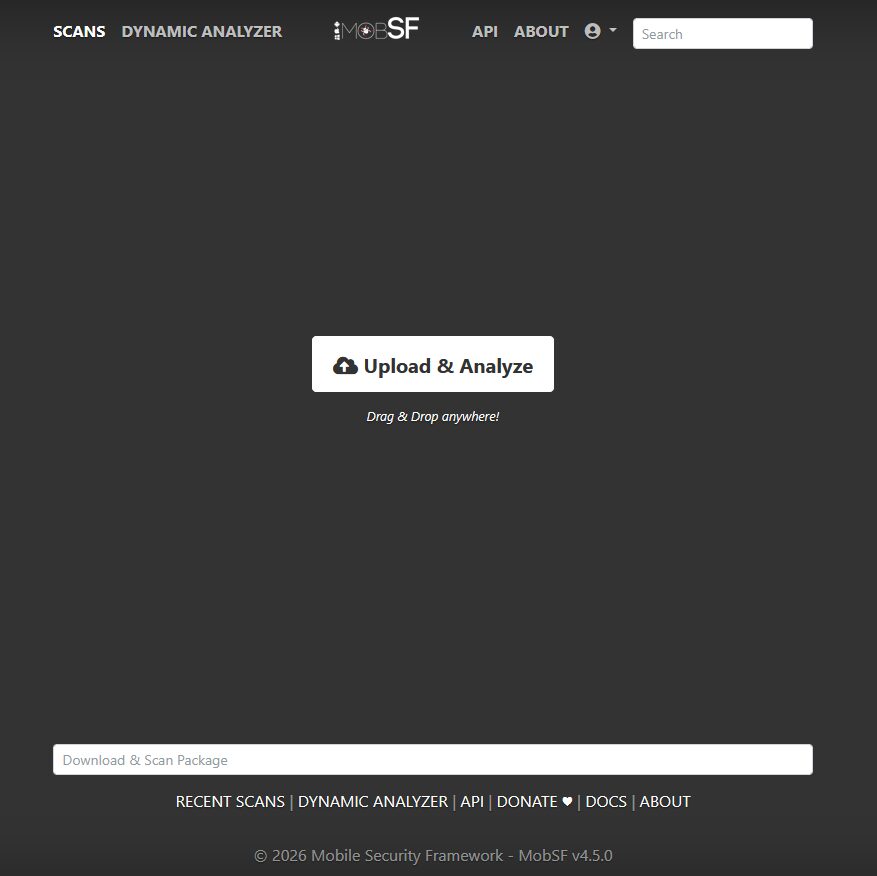

On peut ensuite envoyer un fichier à analyser.

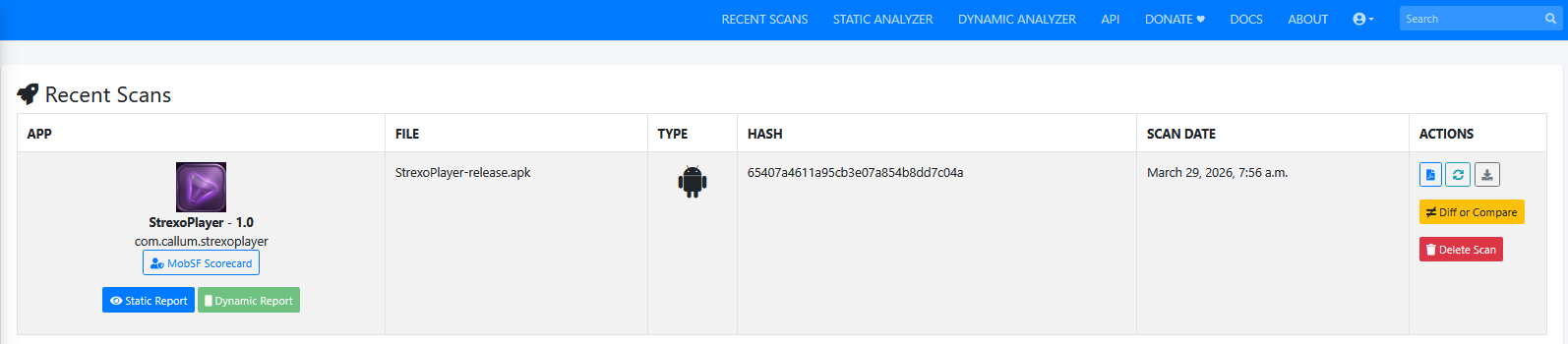

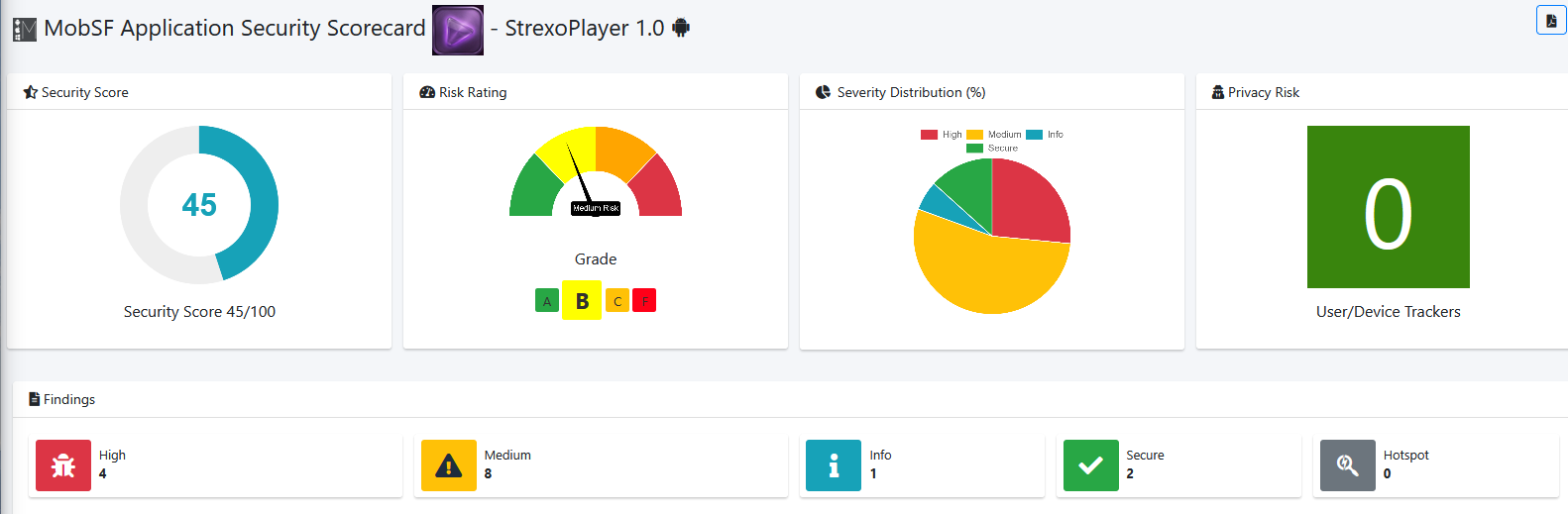

Mon 1er test est réalisé avec un lecteur vidéo externe AndroidTV pour Stremio : StrexoPlayer-release.apk

Il va être décompilé et analysé par mobSF

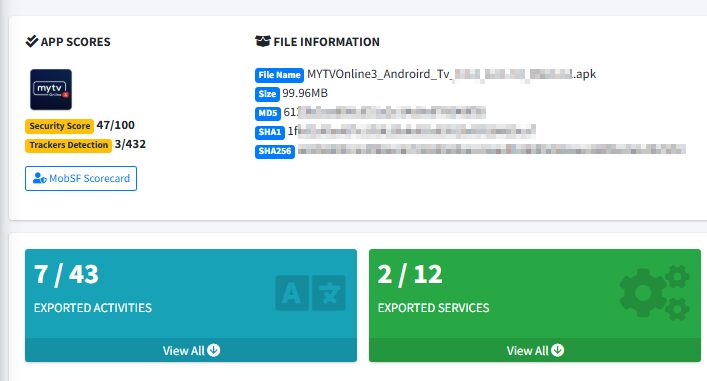

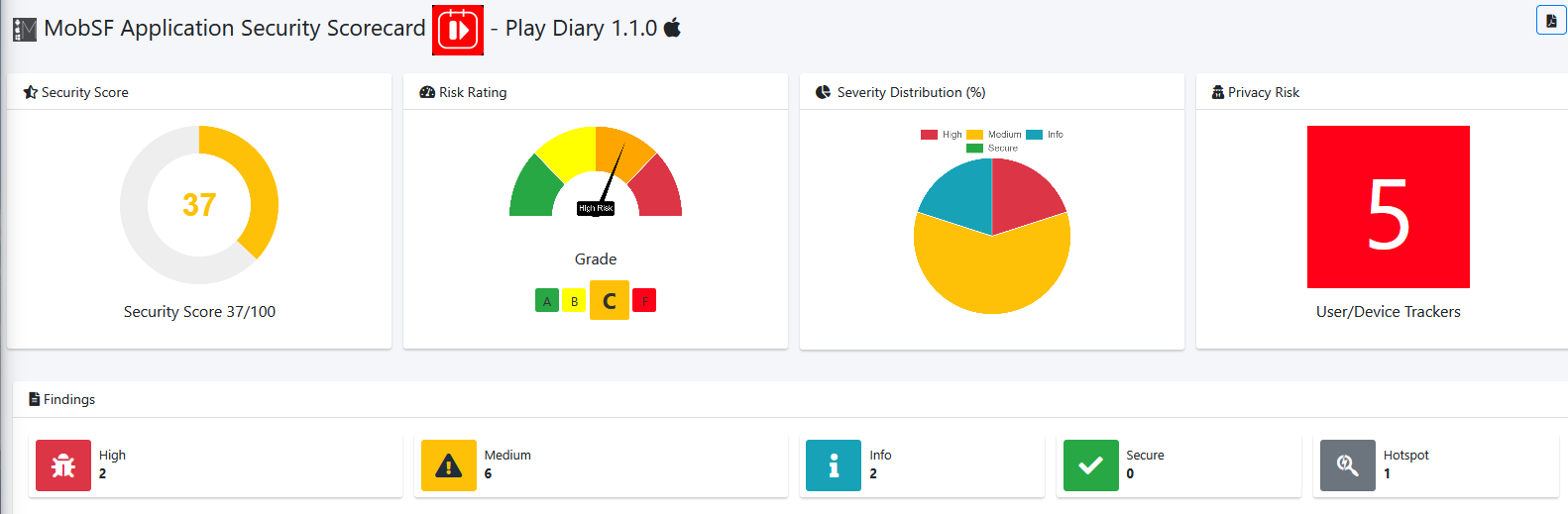

Avec un rapport très complet à la fin que je mets ici en exemple. On peut aussi en avoir un PDF, qui fait 943 pages dans ce cas…

Et l’application conserve en mémoire les analyses.

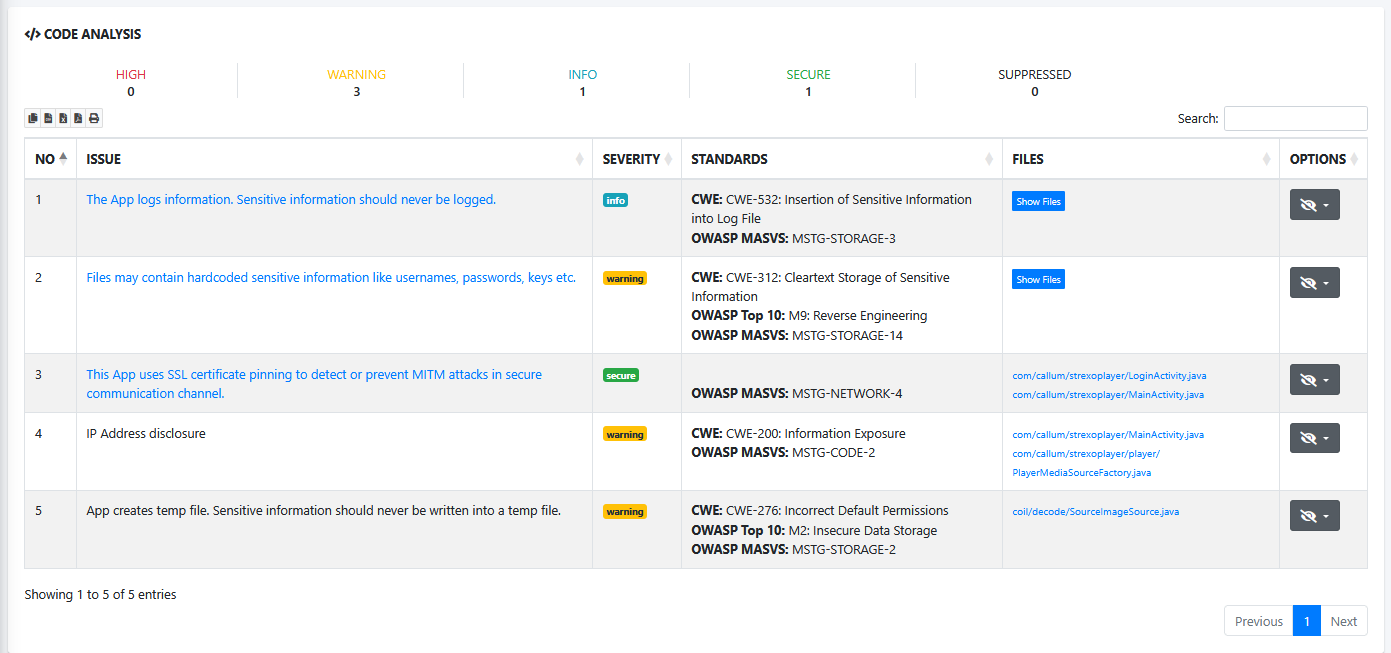

Sans doute trop complet pour mon objectif, mais parfait pour du RE ou autre, je ne m’intéresse qu’à quelques éléments simples, de mon niveau de compréhension.

La sévérité des CWE trouvées

Les rapports des antivirus en ligne

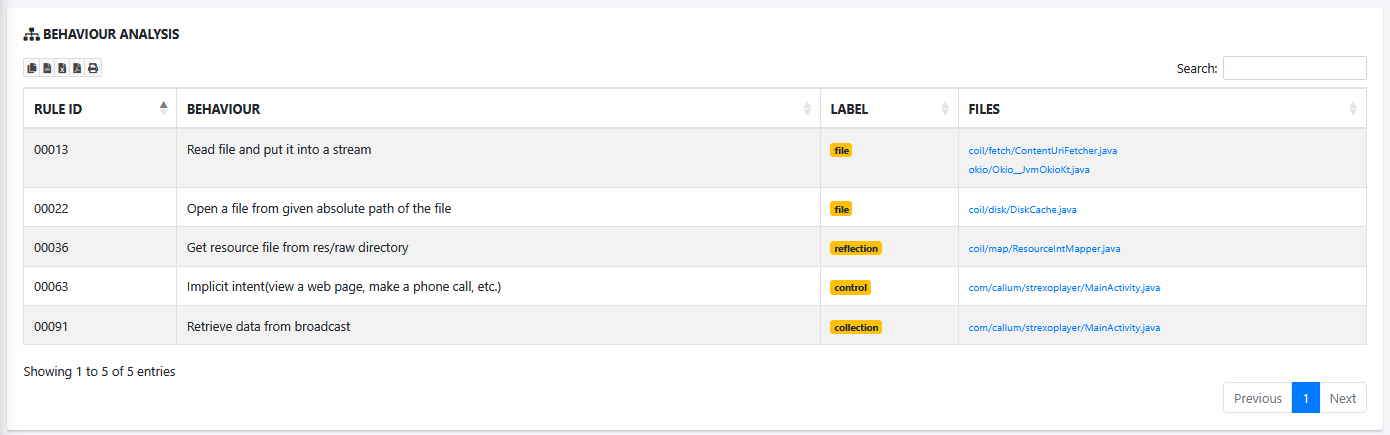

Le comportement de l’application

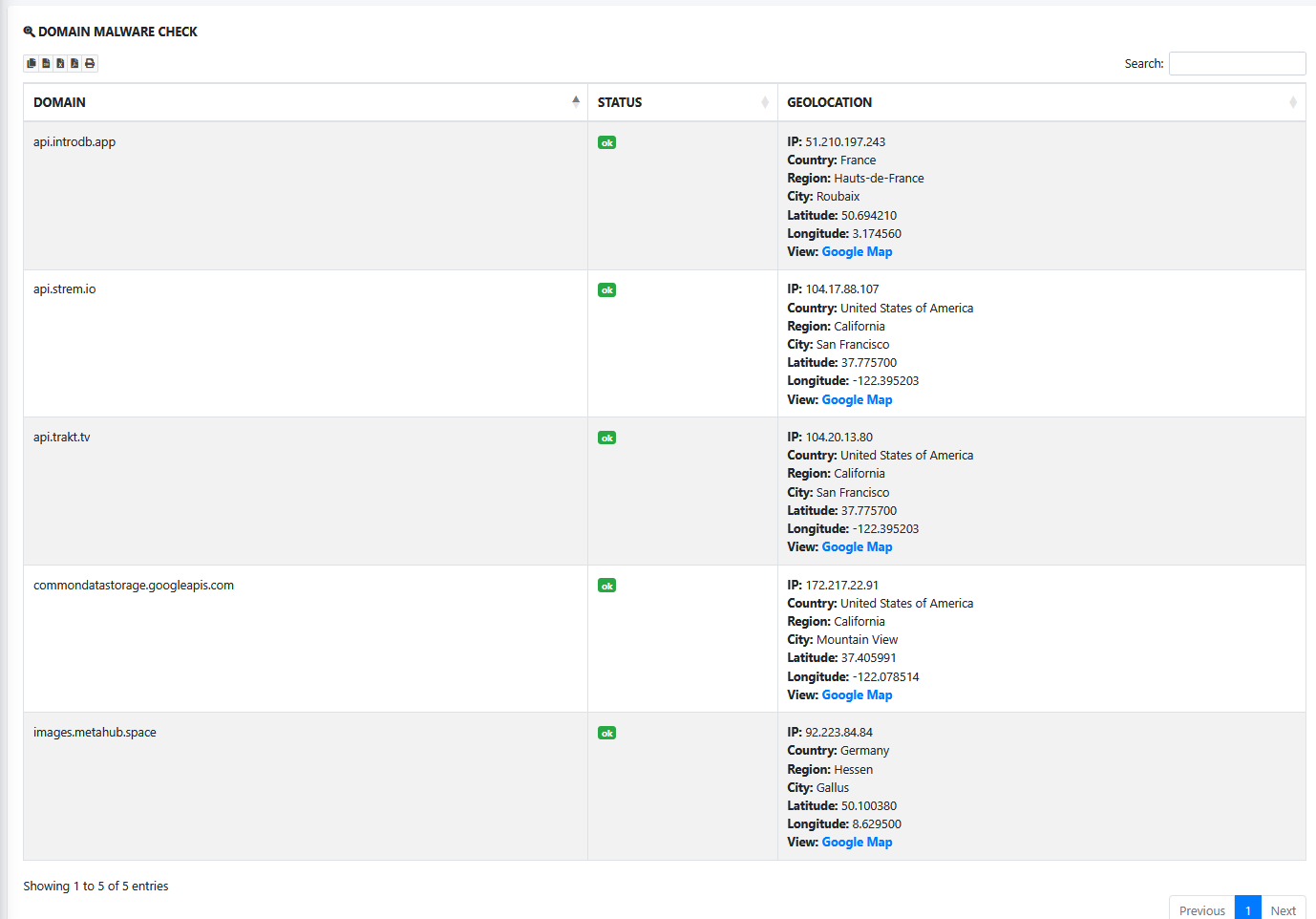

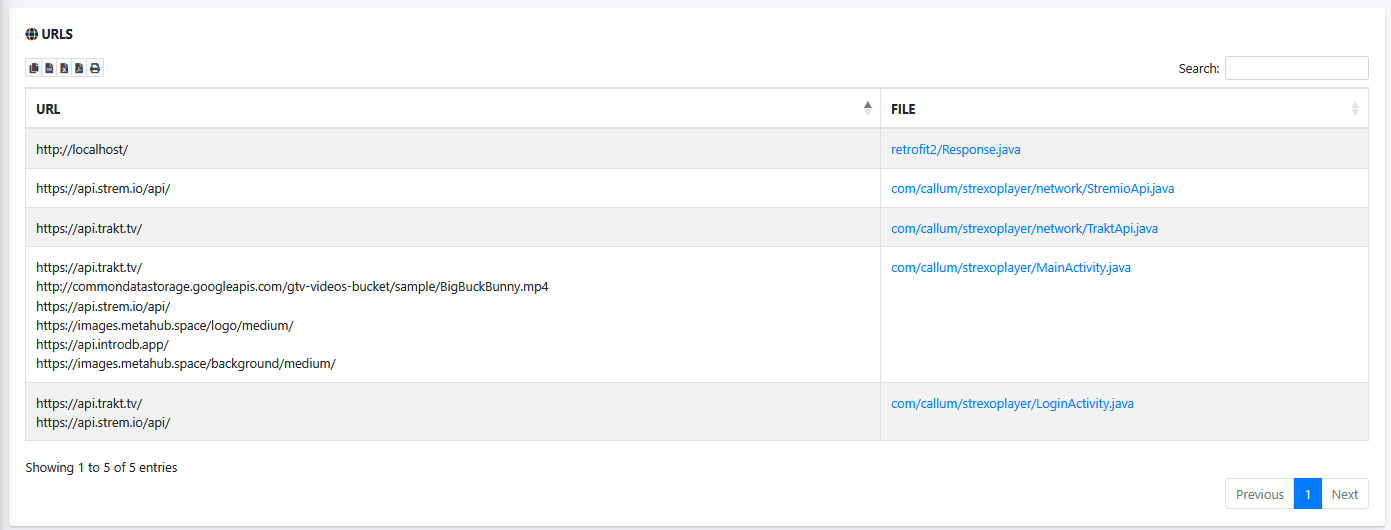

Les IP et URL auxquelles ça peut se connecter. Pour StrexoPlayer, que du logique avec Stremio, Trakt, MetaHub et IntroDB.

Et enfin, s’il y a des trackers (publicité etc).

Au final on a un rapport complet comme mis en exemple au début et une « carte d’identité »

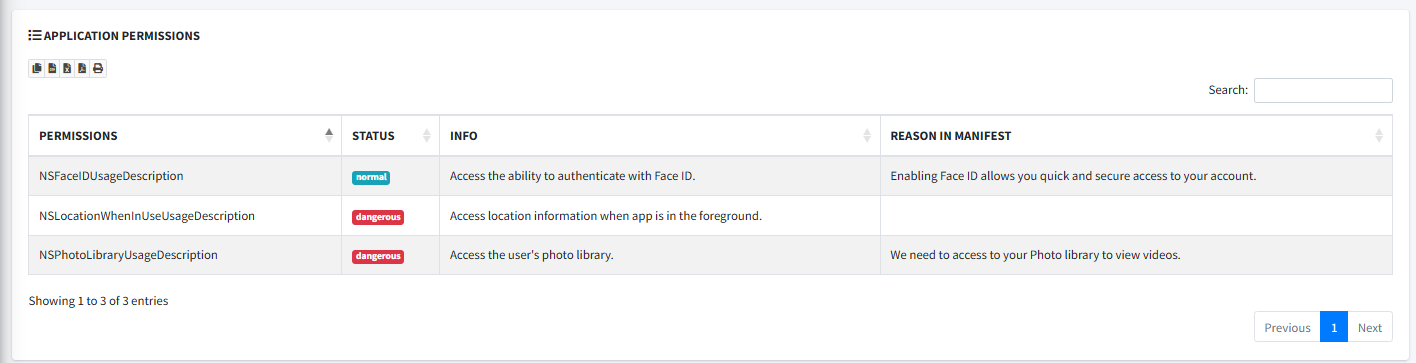

Pour ce second test, j’utilise un IPA du lecteur vidéo HDO Player, de HDO Box. Rapport complet ici.

Sans surprise, les permissions (pour accéder aux vidéos locales) ressortent.

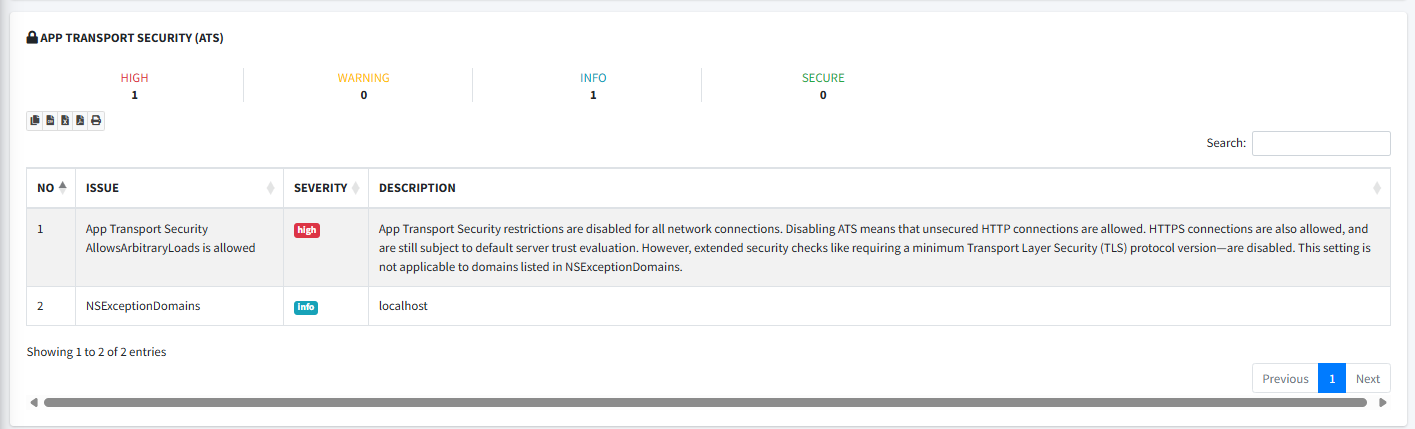

Les connexions ne sont pas sécurisées, comme quasi toujours avec les lecteurs de vidéo/audio

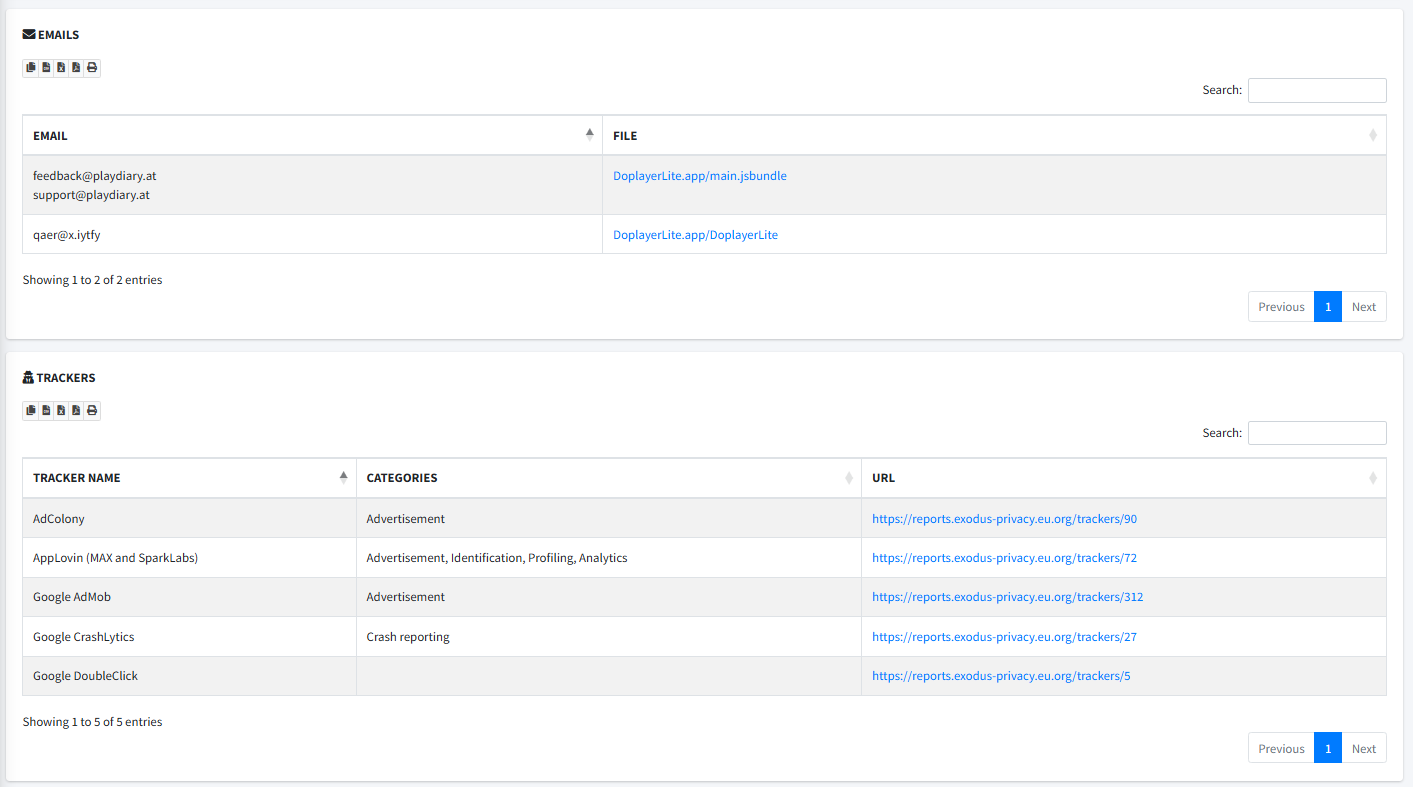

Et en toute logique, des trackers publicitaires

En analysant certains APK.IPA liés au streaming ou crackés, bien que des séquences soient chiffrées, on trouve parfois matière à faire un peu d’OSINT via des URL, des emails, des API etc. Toujours intéressant pour les curieux.

![]()